En 2019, un escándalo financiero sacudió Panamá: una funcionaria de un banco fue acusada de permitir el hackeo de una base de datos y puesta a disposición de las autoridades. Sin embargo, su condena en 2024 dejó muchas preguntas en el aire. ¿Realmente fue culpable? ¿O hubo fallas en el sistema de seguridad del banco que la incriminaron injustamente?

Los Hechos del Caso

La acusada, Paola, había estudiado sistemas pero no culminó su carrera. Aun así, logró ingresar al banco y, en 2021, comenzó a trabajar como agente de servicio al cliente. Para 2022, varios clientes reportaron retiros sospechosos de grandes sumas de dinero de sus cuentas.

Paola siempre declaró su inocencia, alegando no tener relación con los robos. Sin embargo, perdió la primera etapa del juicio. Su abogado defensor encontró una inconsistencia crucial: el hash de las transacciones no coincidía con su correo electrónico registrado en el sistema bancario.

Pero… ¿qué es un hash y por qué fue clave en este caso?

Hashing en Ciberseguridad: ¿Qué Es y Por Qué Es Importante?

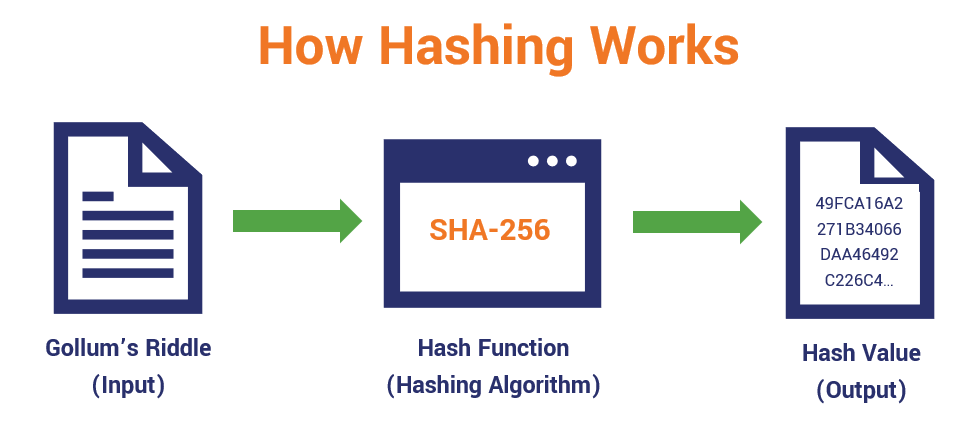

El hashing es una técnica fundamental en ciberseguridad que transforma datos (como contraseñas o información de transacciones) en una cadena de caracteres única e irreversible. Su función principal es garantizar la integridad de los datos, evitando que sean alterados sin dejar rastro.

¿Cómo Funciona el Hashing?

- Entrada de datos: Cualquier información (una contraseña, un correo, una transacción) se procesa mediante un algoritmo matemático.

- Salida (hash): El resultado es una cadena alfanumérica de longitud fija (ej. a3f5b2…).

- Irreversibilidad: A diferencia del cifrado, el hash no puede revertirse. Si alguien accede al hash, no podrá recuperar el dato original.

¿Por Qué el Hashing Fue Relevante en el Caso de Paola?

El abogado de Paola argumentó que:

- El hash asociado a las transacciones fraudulentas no coincidía con su correo electrónico registrado.

- Esto sugería que otra persona pudo manipular los registros o que el sistema del banco tenía vulnerabilidades.

Si el banco no implementó correctamente el hashing (usando algoritmos débiles o sin “sal” para proteger los datos), un atacante pudo haber alterado registros sin dejar rastros claros.

Usos del Hashing en la Seguridad Bancaria

- Almacenamiento seguro de contraseñas: Los bancos guardan contraseñas como hashes, no en texto plano.

- Verificación de transacciones: Cada operación genera un hash único para detectar modificaciones.

- Firmas digitales: Garantizan que un documento no ha sido alterado.

Vulnerabilidades del Hashing: ¿Pudo el Banco Evitar Este Fraude?

Aunque el hashing es seguro, su mal uso puede generar riesgos:

- Ataques de colisión: Dos datos diferentes generan el mismo hash (algoritmos como MD5 son vulnerables).

- Falta de “sal” (salt): Si no se añade un valor aleatorio al hash, los atacantes pueden usar tablas precalculadas (“rainbow tables”) para descifrarlo.

- Algoritmos obsoletos: SHA-1 ya no es seguro; se recomienda SHA-256 o bcrypt.

Si el banco usó un sistema de hashing débil, pudo facilitar la manipulación de registros.

Conclusión: ¿Fue Paola Realmente Culpable?

El caso sigue generando dudas:

✅ A su favor: La inconsistencia en los hashes sugiere fallas en el sistema.

❌ En su contra: No se descarta que alguien interno con conocimientos técnicos (como Paola) pudiera evadir controles.